Wie verwende ich die Firewall?

Es ist nie eine gute Idee, Geräte im öffentlichen Internet zu haben, ohne eine Firewall dazwischen zu schalten. Aus diesem Grund ermöglichen wir unseren Kunden den Zugriff auf unsere Hardware-Firewall über eine einfach zu bedienende Weboberfläche, in der Sie die Firewall nach Ihren Bedürfnissen konfigurieren, aktivieren und deaktivieren können.

Was ist eine Firewall?#

Eine Firewall ist ein System, das bestimmte Aktionen auf den Netzwerkverkehr anwenden kann, bevor dieser sein endgültiges Ziel erreicht. Es ermöglicht Ihnen, Regeln zu definieren, die den Zugriff auf bestimmte Anwendungen unter bestimmten Bedingungen entweder erlauben oder einschränken. Eine Regel wäre zum Beispiel, jeglichen externen Zugriff auf Ihren Mac zu verbieten. Mit einer solchen Regel könnte keine externe Anfrage an Ihren Mac gestellt werden, da alle Versuche von der Firewall abgewiesen werden. Dies würde allerdings auch bedeuten, dass Sie sich nicht mit Ihrem Mac verbinden können. Daher könnten Sie eine Regel hinzufügen, die Ihnen z. B. den Zugriff auf den Dienst "Bildschirmfreigabe" erlaubt, während alles andere blockiert wird. Es ist auch möglich, bestimmte IPs oder IP-Bereiche zu blockieren, um die Sicherheit weiter zu erhöhen.

Auf die Firewall zugreifen#

Führen Sie die folgenden drei Schritte aus, um auf die Firewall-Konfigurationsseite zuzugreifen:

- Melden Sie sich im Kundenpanel an.

- Wählen Sie

Firewallin der linken Seitenleiste. - Wählen oder erstellen Sie eine Firewall. Sie können mehrere Server mit einer einzigen Firewall verbinden.

Alle Änderungen, die Sie an der Firewall vornehmen, werden nach dem Speichern der Firewall sofort wirksam. Stellen Sie sicher, dass die Firewall mindestens einem Server zugewiesen ist, damit sie aktiviert wird.

Firewall-Verwaltung#

Jede Firewall muss mindestens einem Server zugewiesen werden, um aktiv zu sein. Sie können eine Firewall einem oder mehreren Servern zuweisen. Dies kann entweder durch direkte Konfiguration der Firewall oder durch Zuweisung der Firewall über die Serverkonfigurationsseite erfolgen.

Um die Firewall für einen Server zu deaktivieren, entfernen Sie die Zuweisung der Firewall vom Server. Um die Firewall zu aktivieren, weisen Sie die Firewall dem Server zu.

Um die Firewall für alle Server zu deaktivieren, können Sie die Firewall löschen. Dadurch wird die Firewall von allen Servern entfernt und deaktiviert.

Beim Erstellen einer neuen Firewall wird ein Standardsatz an Firewallregeln angewendet. Dieser umfasst externen Zugriff über SSH und Bildschirmfreigabe sowie Verbindungen, die vom Server selbst initiiert werden. Sie können diese Regeln nach Bedarf anpassen.

caution

Keine zugewiesene Firewall bedeutet, dass der gesamte Datenverkehr direkt zu Ihrem Gerät geleitet wird. Ziehen Sie in diesem Fall die Verwendung einer Software-Firewall in Betracht.

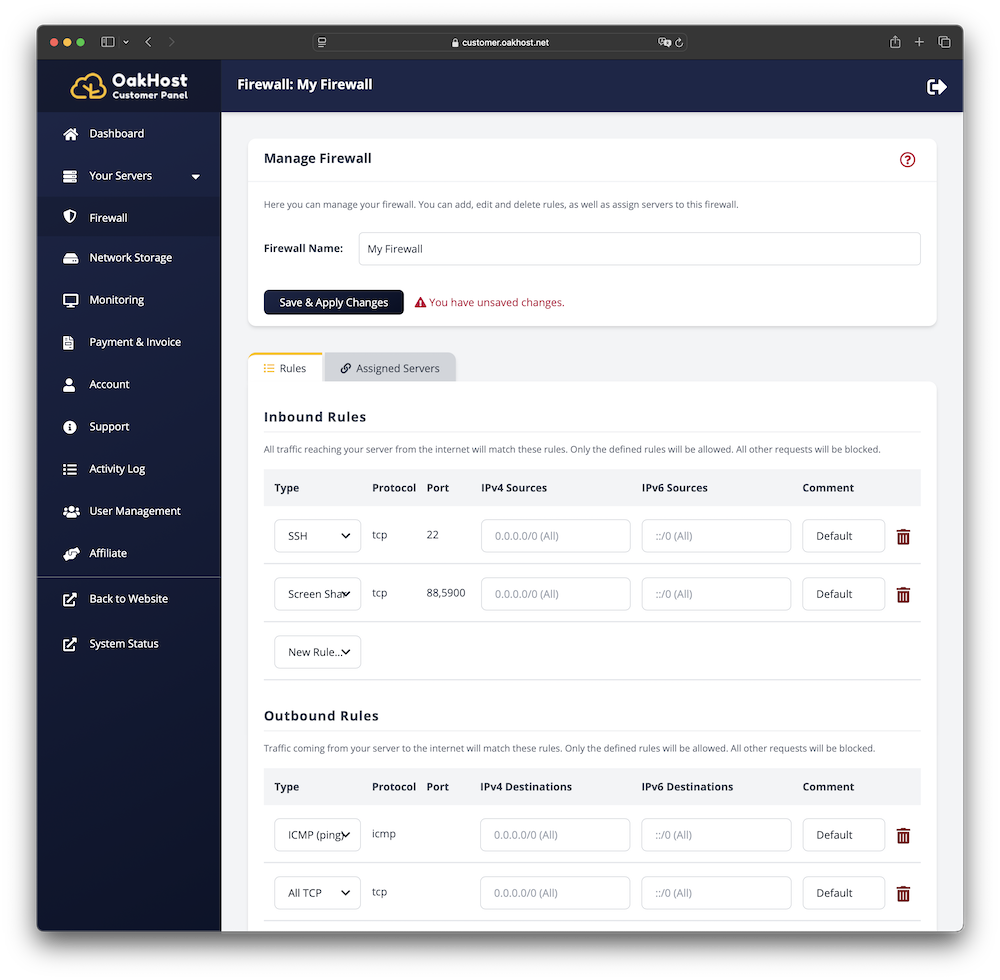

Firewall-Regeln konfigurieren#

Die Konfigurationsoberfläche ist in zwei Bereiche unterteilt: Eingehende Regeln und Ausgehende Regeln

Ausgehende Regeln definieren jeglichen Verkehr, der aus dem Internet zu Ihrem Server kommt. Zum Beispiel fällt die

Verbindung zum Screen-Sharing- oder SSH-Dienst auf Ihrem Server von Ihrem lokalen PC aus in diese Kategorie.

Eingehende Regeln definieren den Datenverkehr, der von Ihrem Server initiiert wird. Zum Beispiel beim Installieren

von Updates oder beim Surfen im Web auf Ihrem Server. Dies wird im Allgemeinen als geringeres Sicherheitsrisiko

angesehen, da dieser Zugriff ohnehin autorisiert sein sollte. Es kann jedoch verwendet werden, um es Angreifern,

die es bereits in Ihr System geschafft haben, schwerer zu machen, Informationen zu extrahieren.

Erweitern der Standardkonfiguration#

Standardmäßig wird der gesamte Traffic blockiert, mit Ausnahme der definierten Regeln. Das bedeutet, dass ein leerer Regelsatz auf einer aktiven Firewall alle ein- und ausgehenden Verbindungen verweigert.

Wenn Sie eine neue Firewall erstellen, werden automatisch Standardregeln eingerichtet, die sicherstellen, dass Sie nicht den Zugriff auf Ihr Gerät verlieren. Daher werden alle externen Zugriffe blockiert, mit Ausnahme von SSH und Screen Sharing. Ausgehender Traffic wird jedoch weiterhin zugelassen.

Es steht Ihnen frei, diese Standardregeln nach Belieben anzupassen oder zu entfernen. Natürlich können Sie auch zusätzliche Regeln wie gewünscht konfigurieren.

Regeln konfigurieren#

Sie können vordefinierte Regeln aus der Liste auswählen oder benutzerdefinierte Regeln hinzufügen. Bei benutzerdefinierten Regeln stellen Sie bitte sicher, dass die Syntax korrekt ist:

- Protokoll:

TCPoderUDPkann gewählt werden. - Port: Ein einzelner Port (

443), eine Liste mehrerer Ports (80,443) oder eine Reihe von Ports (80-88) ist erlaubt. - Quell-IPs: Eine IP-Adresse oder ein Adressbereich (mit oder ohne Netzmaske) ist erlaubt (

127.0.0.0/24oder8.8.8.8), sowie ein Bereich von IP-Adressen (127.0.0.1-127.0.0.50). - Kommentar: Text ist erlaubt. Dies dient nur zur Orientierung und hat keine Auswirkungen auf die Regel selbst.

note

Das KVM-Modul, sowie andere OakHost-interne Tools werden von der Firewall nicht beeinträchtigt, um einen reibungslosen Betrieb zu gewährleisten.

Häufig gestellte Fragen#

Meine Firewall-Regeln werden ignoriert#

OakHost verwendet eine Stateful-Firewall. Das bedeutet, dass wir automatisch die umgekehrte Route des Pakets zulassen, um Verwirrungen zu vermeiden. Es bedeutet auch, dass wir den Firewall-Filter nur auf neue Verbindungen anwenden. Wenn eine Verbindung bereits vor der Anwendung der Regel aufgebaut wurde, wird sie weiterhin zugelassen, auch wenn sie in Zukunft möglicherweise nicht mehr zugreifen kann. Um sicherzustellen, dass die Regel korrekt angewendet wurde, trennen Sie die Verbindung zu Ihrem Mac und stellen Sie sie erneut her.